우분투 apt로 설치 시에 apt-key를 설정하고 설치해야 하는 경우가 생겼다.바로 mono인데 문제는 방화벽이 다 막혀있고 proxy로 연결이 가능한 상태인데.... sudo apt-key adv --keyserver hkp://keyserver.ubuntu.com:80 위 명령을 사용하는데 hkp://keyserver.ubuntu.com:80이 연결이 안된다.80포트 조차 막혀있다니... 다행히 우회할 수 있는 방법이 프록시 서버가 있었다.구글을 검색하다보니 --keyserver-options http-proxy=http://localhost:3128 을 옵션을 이용하면 프록시 서버를 이용해 설치가 가능하단다. 예제로 mono 설치 시 사용하는 apt-key 명령을 전체 남긴다.sudo apt-ke..

$ sudo vi /etc/apt/apt.conf -파일이 없을 경우 새로 생성하자.- 아래 내용을 추가 - :wq로 저장 Acquire::http::proxy "http://adress:port/"; $ sudo apt-get update$ sudo apt-get upgrade - 정상적으로 진행되는 것을 확인해 보자

출처 : http://blog.daum.net/hypermax/6 *먼저 내 업무에서는 iptables와 hosts.allow 파일을 함께 이용 한다.1. 방화벽 내용 넣고 > 방화벽 실행 > 방화벽 내용 저장#cd /etc/sysconfig/#vi iptables(iptables 내용)#service iptables restart#/etc/init.d/iptables save --------------▶ iptables 사용법 -기본 모두 막고 시작하기- # iptables -F # iptables -X # iptables -P INPUT DROP # iptables -P FORWARD DROP # iptables -P OUTPUT DROP -루프백 허용- # iptables -A INPUT -i lo..

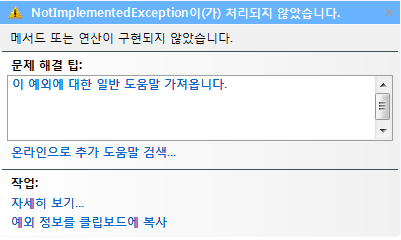

방화벽을 끄고 켜고를 해보려고 했는데... C#으로 해보려다 다음과 같은 에러로.. NotImplementedException으로 방화벽이 작동 중(켜져있는 상태)에서는 다음과 같은 에러가 발생한다. 신기하게도 꺼져있을 땐 실행 된다... 뭔미.... 찾아보던 중에 커맨드 명령으로 가능한 것을 알아 냈고 흐흐... netsh.exe을 사용하면 가능하다. netsh.exe를 알아보자. netsh.exe /?를 이용하면 도움말을 보자 사용법: netsh.exe [-a 별칭 파일] [-c 컨텍스트] [-r 원격 컴퓨터] [-u [DomainName\]UserName] [-p 암호 | *] [명령 | -f 스크립트 파일] 다음 명령을 사용할 수 있습니다. 이 컨텍스트에 있는 명령: ? - 명령 목록을 표시합니다..